همه میدانیم که جرائم سایبری در طول زمان پیچیدهتر شده است. ظاهر شدن WannaCry در سال 2017 و رخ دادن یکی از بزرگترین حملات باجافزاری، نقطهٔ عطفی در امنیت سایبری بود. در همان سال، حملات چندگانه (multi-vector)، که حملات چند برداره نیز نامیده میشوند، آغاز شدند.

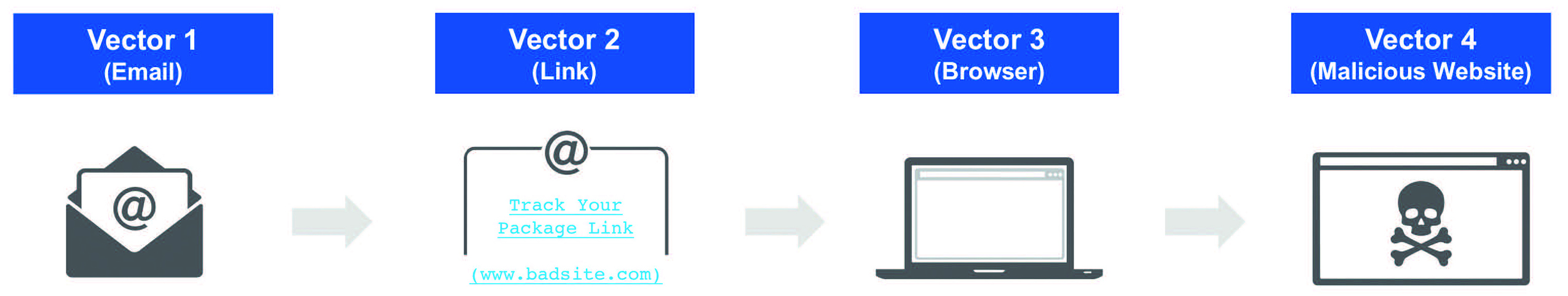

حملات چندگانه از چندین بردار حمله یا نقطه ورود به سیستم(Entry point) به طور همزمان استفاده میکنند. به عنوان مثال، مهاجم حمله فیشینگ و DDoS را همزمان اجرا میکند یا فیشینگ را با Credential stuffing ترکیب میکند. پس حملات چندگانه ترکیبی از بردارهای حمله و تکنیکهای مختلف نفوذ به شبکه و App را در مراحل متعدد به کار میگیرد؛ به همین دلیل در مقایسه با حملات تک بردار، این حملات اغلب سختتر تشخیص داده میشوند. این دسته از حملات میتوانند به سازمانهای هدف آسیبهای جدی شامل ضررهای مالی، افشا اطلاعات حیاتی و مخدوش کردن اعتبار سازمان وارد کنند.

ویژگیها

حملات چندبرداره اغلب پیچیدگی زیادی داشته و نسبت به حملات تک برداره، نیازمند منابع بیشتری هستند. با این حال، به دلایل زیر احتمال موفقیت بالاتری دارند:

- شناسایی آسیبپذیری: حملات چندگانه، آسیبپذیریهای بالقوه در سیستمهای سازمان هدف حمله را نشانه میگیرند. با این کار، احتمال شناسایی آسیبپذیری واقعی و دستیابی به سیستمهای سازمان افزایش مییابد.

- دشواری در شناسایی: در حمله چندگانه، احتمال تشخیص تمام بردارهای حمله و تمرکز روی بردارهای حمله با اهمیت بیشتر، کاهش مییابد. به عنوان مثال، یک حمله DDoS به دلیل تاثیر آنی روی منابع سازمان، توجه را از حمله مهمتری مانند دزدی اطلاعات حسابها یا Data exfiltration میرباید.

- اصلاح پیچیده: سازمانها برای مقابله با حملات چندگانه با پیچیدگی بیشتری مواجه هستند، زیرا تیم پاسخگویی به حوادث امنیتی، باید تمامی خطوط حمله را شناسایی و رفع کند. در نتیجه، ممکن است به دلیل کندی فرآیند رفع مشکل یا از قلم افتادن یکی از بردارهای حمله، مهاجم دسترسی خود به سیستمها و شبکه سازمان را برای مدت طولانیتی حفظ کند.

بنابراین، گرچه برنامهریزی و هماهنگی در حملات چندگانه برای هکرها دشوارتر و طولانیتر است، اما به دلیل کارایی و اثربخشی بالاتر، آنها رواج بیشتری یافتهاند.

روش مقابله

برای مقابله با حملات چندگانه، توان تشخیص، پیشگیری و اصلاح چند بردار حمله به طور همزمان نیاز است. از این رو، ابزارها و توانمندی امنیت سایبری سازمان باید دارای قابلیتهای زیر باشد:

- وجود ابزارهای مقابله با APT

- معماری امنیتی یکپارچه با مدیریت مرکزی

- تمرکز بر پیشگیری جهت تشخیص و مسدود کردن حملات پیش از آنکه هکرها به منابع و سیستمهای سازمان دست یابند.

- امکان مقیاسپذیری در مدیریت حوادث امنیتی با بهرهگیری از ابزارهای خودکار

نمونه واقعی حملات چندگانه

ابتدا روی شبکه و سرورهای یک شرکت بزرگ خردهفروشی آنلاین، الگوهای حمله DDOS در اندازه متوسط دیده شد. تیم امنیت با به کارگیری راهکار Stand-alone DDoS سعی در کنترل شرایط داشتند که با افزایش تعداد لاگینهای ناموفق از طریق وب مواجه شدند. پس با فرض حمله Credential stuffing، آنها سعی کردند حملات Bot-based را مدیریت کنند. در نهایت آنها متوجه شدند که هر دو این حملات برای منحرف کردن تمرکز تیم امنیت از حمله به API موبایل بوده و از DDoS برای تریگر مسیریابی BGP و کنار زدن Fraud protection برای API موبایل استفاده شده است.